V dnešní digitální éře, kdy většina našich osobních i profesionálních informací existuje online, je zásadní být neustále ostražitý vůči potenciálním kybernetickým hrozbám. Kybernetická bezpečnost je komplexní oblast, která zahrnuje ochranu systémů, sítí a programů před digitálními útoky zaměřenými na přístup, změnu nebo zničení důležitých informací, vybírání peněz od uživatelů, nebo narušení běžného průběhu práce. Identifikace a pochopení těchto hrozeb je prvním krokem ve vytváření efektivní strategie na obranu proti nim. Tento článek poskytne přehled o tom, jaké běžné kybernetické hrozby existují, jak jsou projevy těchto hrozeb různé a jaké kroky můžete podniknout, abyste své digitální prostředí udrželi bezpečné.

Identifikace rizik kybernetických útoků

Identifikace rizik spojených s kybernetickými útoky je zásadní pro zajištění bezpečnosti a ochrany informačních systémů. Umožňuje organizacím rozpoznat potenciální hrozby a připravit se na možné následky. Prvním krokem je analýza a rozpoznání všech aktiv a zdrojů, které mohou být útokem ohroženy. To zahrnuje fyzické zařízení, software, data a informace, stejně jako lidské zdroje a procesy.

Proces identifikace může zahrnovat:

- Kategorizaci aktiv a systémů podle důležitosti a citlivosti.

- Pravidelný monitoring a revize bezpečnostních protokolů a opatření.

- Analýzu potenciálních zranitelností a způsobů, jakými mohou být systémy kompromitovány.

- Nasazení nástrojů pro detekci hrozeb, jako jsou systémy pro detekci a prevenci průniku (IDS/IPS) a antimalwarové programy.

Je také důležité, aby organizace nepodceňovala interní hrozby. Zaměstnanci mohou být zdrojem neúmyslných bezpečnostních incidentů nebo úmyslných útoků. Proto by mělo být provedeno školení zaměstnanců k posílení jejich povědomí o kybernetické bezpečnosti a způsobech, jak předcházet incidentům. Další nezbytnou součástí je pravidelné testování bezpečnostních opatření a reakčních plánů na incidenty, aby byla zajištěna jejich efektivita v čase.

Základní typy kybernetických hrozeb

Kybernetické hrozby se různí svou povahou a způsobem, jakým mohou poškodit uživatele, systémy nebo organizace. Jednou z hlavních kategorií jsou malware, což jsou škodlivé programy určené ke krádeži dat, poškození zařízení nebo vydírání peněz, jako jsou například ransomware a spyware.

Dalším významným typem jsou phishingové útoky, kde útočníci používají falšované e-maily nebo webové stránky, aby získali citlivé informace jako jsou hesla nebo údaje o kreditních kartách. Tyto útoky se často tváří jako legitimní požadavky od známých institucí či osob.

Denial of Service (DoS) útoky jsou dalšími častými kybernetickými hrozbami, jejichž cílem je přesycení webové stránky nebo sítě tak, aby nedokázala odpovídat na legitimní požadavky uživatelů. Výsledkem je, že služba není dočasně dostupná pro své legitní uživatele.

V rámci sofistikovanějších metod počítáme s sociálním inženýrstvím, které zneužívá lidské chování k získání důvěrných informací. Útočníci se snaží vytvářet situace, kde jednotlivci nedobrovolně prozradí citlivé údaje nebo vykonají akce, které jim mohou umožnit přístup do jinak chráněných systémů.

Bezpečnostní experti dále zmiňují exploity, tedy programy, kódy nebo techniky, které zneužívají slabiny v software. Tyto slabiny mohou být ve stávajícím operačním systému, aplikacích nebo v rámci sítě a jsou využívány k získání neoprávněného přístupu nebo k poškození systému.

Ochranné strategie proti kyberútokům

Kybernetická bezpečnost je neustále se rozvíjející oblast, která vyžaduje efektivní strategie k ochraně dat a systémů organizací i jednotlivců. Implementace následujících metod může výrazně snížit riziko kybernetických útoků a omezit jejich potenciální dopady.

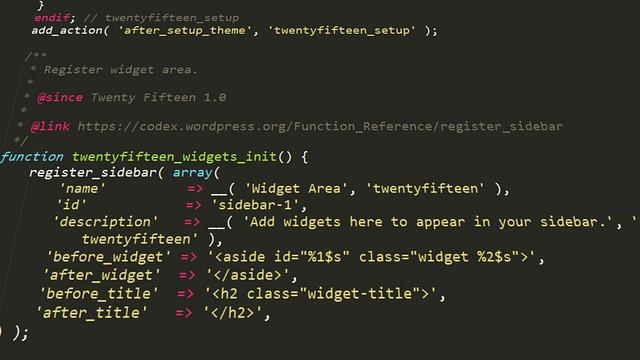

- Pravidelné aktualizace softwaru: Jeden z nejzákladnějších, ale zásadních kroků v ochraně proti kyberútokům je udržování softwaru a operačních systémů aktualizovaných. Hackeři často vykořisťují zranitelnosti v zastaralém softwaru, proto je klíčové instalovat všechny bezpečnostní záplaty a aktualizace ihned po jejich vydání.

- Školení zaměstnanců: Lidé mohou být nejslabším článkem v kybernetické bezpečnosti organizace. Periodické školení zaměstnanců o zásadách kybernetické hygieny, jako je rozpoznávání phishingových útoků a bezpečné používání hesel, je nezbytné.

- Použití vícefaktorové autentizace (MFA): MFA dodává další vrstvu ochrany, vyžadujíc k přihlášení kromě hesla také druhý prvek, který útočník nejspíše nebude vlastnit. Tento prvek může být biometrický údaj nebo jednorázový kód odeslaný na telefonní číslo.

- Regularní zálohování dat: Pravidelné zálohování všech důležitých dat na externím médiu nebo v cloudu pomáhá v případě úspěšného kyberútoku obnovit ztracené informace bez větších ztrát nebo výpadků.

Adaptace na nové hrozby v kyberprostoru je klíčová, a proto je třeba tyto strategie neustále revidovat a aktualizovat podle aktuálního vývoje bezpečnostních hrozeb.

Detekce podezřelé aktivity online

zahrnuje řadu technik a nástrojů, které pomáhají identifikovat potenciálně nebezpečné nebo neobvyklé chování na internetu. Často se využívá v kybernetické bezpečnosti, bankovnictví, e-commerce a na sociálních sítích k ochraně uživatelských dat a prevenci proti podvodům.

Sledování chování uživatelů je klíčovou strategií, která zahrnuje monitorování a analýzu akcí, které uživatelé provádějí na online platformách. Systémy pro detekci podvodů analyzují časové razítko, frekvenci a typ akcí, aby identifikovaly neobvyklé vzory, které mohou ukazovat na automatizované skripty nebo pokusy o neautorizovaný přístup.

Analýza transakcí je další důležitý prvek, zejména v online bankovnictví a obchodování. Metody zahrnují posuzování geografické polohy transakce, velikosti transakce a porovnání s historickými daty uživatele. Pokud se transakce vymyká běžným vzorcům, systém ji může označit jako podezřelou.

- Využití strojového učení a umělé inteligence pro zlepšení přesnosti detekce.

- Implementace vícefaktorové autentizace pro ověření identity uživatelů.

- Neustálé aktualizace a učení detekčních algoritmů na základě nově zjištěných hrozeb a tendencí.

Prevence úniku citlivých dat

je klíčová pro ochranu privátních informací a zachování důvěry uživatelů. Jedním z prvních kroků je důkladné šifrování dat, které zajistí, že i v případě neoprávněného přístupu nebudou data čitelná. Důležité je také pravidelné aktualizování bezpečnostních protokolů a softwaru, což minimalizuje rizika vyplývající z bezpečnostních chyb a exploitable zranitelností.

**Audit přístupů** a monitorování sítě jsou dalšími důležitými aspekty zajištění bezpečnosti dat. Průběžné sledování kdo, kdy a jak přistupuje k datům pomáhá odhalit podezřelé aktivity nebo potenciální interní hrozby. Implementace principu nejmenších privilegií, kdy zaměstnanci mají přístup jen k datům, která jsou nezbytná pro jejich práci, může výrazně omezit možnosti úniku dat.

Zásadní je také vzdělávání zaměstnanců o bezpečnostních hrozbách a správných postupech pro zacházení s citlivými daty. Seznamujte svůj tým s bezpečnostními praktikami a udržujte vysokou úroveň povědomí o možných rizicích. K tomu může přispět pravidelná školení a aktualizace bezpečnostních protokolů.

- Šifrování dat

- Aktualizace bezpečnostních protokolů

- Audit přístupů a monitorování sítě

- Vzdělávání zaměstnanců

V dnešní digitální době je klíčové být schopen rozpoznat potenciální hrozby kybernetické bezpečnosti, abychom chránili nejen osobní data, ale i informace na pracovišti. Porozumění základním znamením, jako jsou neobvyklé výzvy k přihlášení, nečekané e-maily nebo zprávy vyžadující citlivé informace, a přítomnost neznámého softwaru na vašem zařízení může pomoci předejít řadě útoků. Důležité je také udržovat software aktuální a být skeptický vůči jakýmkoliv nabídkám nebo požadavkům, které se jeví jako příliš výhodné na první pohled. Vzdělání v oblasti kybernetické bezpečnosti je důležitým krokem k tomu, aby jednotlivci a organizace dokázali účinně čelit hrozbám ve stále se vyvíjejícím kyberprostoru.